스마트이미지 제공

스마트이미지 제공북한의 정찰총국 산하 해커 조직으로 알려진 '라자루스(Lazarus)'가 우리 사법부 전산망을 해킹해 최대 수백기가바이트(GB)에 달하는 재판기록과 소송서류 등 전자정보를 빼낸 것으로 확인됐다.

라자루스는 가상화폐 거래소를 털어 북한의 핵무기 개발 비용 등을 충당해온 것으로 국제 사회로부터 지목된 상태다. 국내도 라자루스의 해킹 피해에서 자유롭지 않다. 라자루스가 언론사 등 국내 61개 기관의 PC를 해킹한 사실이 지난 4월 경찰 수사로 드러나기도 했다.

당시 취약한 금융보안 프로그램을 통해 악성코드를 설치하는 '워터링 홀(watering hole)' 수법이 사용됐는데, 이번 사법부 해킹에는 다른 방식을 활용한 것으로 알려졌다.

'김정은의 해커부대' 라자루스는 누구

지난 2010년 전후로 활동을 본격화한 라자루스는 2014년 김정은 북한 국무위원장을 조롱하는 영화를 만들었다는 이유로 영화사 소니픽처스를 해킹하며 이름을 알렸다.

라자루스의 주특기는 자금 탈취다. 2016년 방글라데시 중앙은행을 해킹해 8100만달러를 빼냈고 2017년 워너크리아 랜섬웨어 사건에도 연루됐다. 2018년 일본 가상화폐 거래소 코인체크를 해킹해 5억3천만달러를 빼돌렸고 말레이시아 중앙은행을 공격해 3억9천만달러를 탈취했다.

북한은 해킹으로 각국의 가상화폐 거래소를 털어 핵과 미사일 등 개발 자금을 충당해 왔다. 유엔 안전보장이사회(안보리) 산하 대북제재위원회에 따르면 작년 한 해 라자루스를 비롯한 북한 해커가 빼돌린 가상화폐 규모는 2조원을 훌쩍 넘을 것으로 추정된다.

미국의 한 가상화폐 추적업체는 라자루스가 작년 7월부터 올해 7월까지 1년 동안 가상화폐를 통해 세탁한 자금이 1조2천억원에 달한다고 분석했다.

선관위·언론사 등 국내 다수 기관도 피해

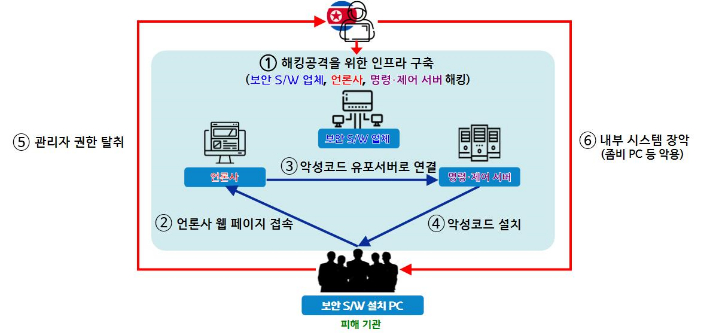

라자루스는 국내 정부 및 기관을 상대로도 광범위한 해킹 범죄를 벌여왔다. 올해 4월 경찰청 국가수사본부는 지난해 발생한 금융 보안인증 프로그램 해킹 사건이 라자루스의 소행이라는 수사 결과를 발표했다. 라자루스는 2021년 4월부터 약 1년간 국내 유명 보안인증업체를 해킹해 사이버 공격을 준비했다.

북한 라자루스 소행으로 확인된, 보안인증프로그램 취약점 악용 해킹사건 개요도. 경찰청 제공.

북한 라자루스 소행으로 확인된, 보안인증프로그램 취약점 악용 해킹사건 개요도. 경찰청 제공.경찰에 따르면 라자루스는 작년 6월부터 해당 보안 프로그램이 설치된 PC가 특정 언론사 사이트에 접속하면 자동으로 악성코드가 설치되는 이른바 '워터링 홀(watering hole)' 수법으로 국내 언론사 8곳 등 61개 기관의 PC 207대를 해킹했다. '워터링 홀'은 사자가 먹이를 습격하기 위해 물 웅덩이 근처에서 매복하는 것을 빗댄 표현이다.

국가정보원은 최근 2년 동안 중앙선거관리위원회 측에 메일과 악성코드 등에 의한 북한 정찰총국의 해킹 공격 사실을 8차례 통보했다. 이 중 7건이 라자루스 소행으로 밝혀졌다. 선관위도 사법부처럼 사설보안업체에 보안 업무를 맡겼는데 최근 국정원 등의 보안 점검 결과, 기술적 취약점이 다수 포착됐다.

다만 CBS노컷뉴스 취재를 종합하면 이번 라자루스의 사법부 해킹은 '워터링 홀' 수법이 아니라 최근 수년간 라자루스가 외국계 가상화폐 거래소를 공격하며 활용한 방식과 유사한 것으로 파악됐다. 금융 보안인증 프로그램을 통한 해킹과도 구별되는 것으로 전해졌다.

대법원은 올해 2월초 전산망 일부에서 라자루스가 해킹에 활용한 것으로 추정되는 악성코드를 최초 탐지해 이번 해킹 피해를 인지한 것으로 알려졌다. 이후 보안점검 과정에서 전자정보가 무더기로 유출된 사실을 확인했다고 한다.

법원행정처 "악성코드 확인…라자루스로 단정할 수 없어"

한편 대법원 법원행정처는 라자루스가 사법부 전산망을 해킹해 소송서류 등이 유출됐을 것으로 추정된다는 "[단독]사법부, 北해킹그룹 '라자루스'에 털렸다…소송서류 무더기 유출" 기사와 관련해 "악성코드가 감염된 것을 탐지 확인했지만 라자루스로 단정할 수 없다"고 밝혔다.

행정처는 다만 "올해 초 보안일일점검 중 악성코드가 감염된 것을 탐지 확인했고, 대응 분석과정에서 특정 인터넷 가상화 PC에서 데이터 흐름이 있었음은 확인했다"고 인정했다.

또 소송서류가 많게는 수백GB 유출됐다는 의혹에 대해서는 "인터넷 가상화는 내부시스템과 분리된 인터넷 사용을 위한 시스템으로, 인터넷을 사용하기 때문에 외부 사이트와 다량의 통신이 있을 수 있다"고 설명했다.

그러면서 "해당 가상화 PC에서 외산 클라우드로 연결되는 통신 흐름을 확인했으나 외부 사이트와 다량의 통신을 하는 인터넷 특성상 데이터의 세부사항 특정이 불가해, 소송서류 등 유출여부를 확인할 수 없다"고 해명했다.